раздела Spyware, троянски коне, кийлогъри

Какво трябва да знаете за компютърни вируси

Още от създаването на персонални компютри, достъпни за специалисти и широката общественост, започна да брои историята на компютърни вируси. Оказа се, че персоналните компютри и програми, които се прилагат за дискети, са "най-плодородната почва", в които има безгрижни и живи вируси. Митове и легенди, които възникват около способността на вирусите да се разлива вода навсякъде, обвиват тези злонамерени създаване на мъгла неясни и неизвестни.

За съжаление, дори и най-опитните в администраторите на бизнес система (да не говорим за обикновен потребител) не винаги точно това, което си представя компютърен вирус, тъй като те проникват в компютри и компютърни мрежи, както и някои от тях могат да бъдат вредни. В същото време, не разбирането на механизма на функциониране и на разпространението на вируси, не е възможно да се организира ефективно анти-вирусна защита. Дори и най-добрият антивирусен софтуер ще бъде безсилна, ако се използва неправилно.

Кратка история на компютърните вируси

Какво е компютърен вирус?

Най-общото определение на компютърен вирус може да се прилага като самостоятелно посадъчен в информационна среда компютърна програма код. Тя може да се прилага в изпълними командни файлове и програми, които се разпространяват чрез сектора за начално зареждане на дискети и твърди дискове, документи, офис приложения, чрез електронна поща, уеб-сайт, както и чрез други електронни средства.

Прониквайки в компютърната система, вирусът може да се ограничи до безвредни визуални или звукови ефекти и може да доведе до загуба или повреда на данни, както и изтичане на лична и поверителна информация. В най-лошия случай, компютърна система, честотата на вирус, той може да бъде изцяло под контрола на нападателя.

Днешните хора разчитат на компютри за решаването на много критични задачи. Ето защо, провала на компютърната система може да има много, много сериозни последствия, до човешки жертви (представете си на вируса в компютърните системи на летищни услуги). Това не трябва да се забравя, разработчиците на информационни системи и компютърни системните администратори.

В наши дни има десетки хиляди различни вируси. Въпреки това изобилие, е доста ограничен брой видове вируси, които се различават едни от други механизми за размножаване и принципи на действие. Има и комбинирани вируси, които могат да бъдат приписани на няколко различни вида. Ние ще ви разкажа за различните видове вируси, придържайки се, доколкото е възможно в хронологичен ред от външния им вид.

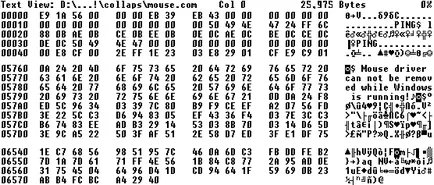

Исторически погледнато, файлови вируси се появиха по-рано други типове вируси, и първоначално разпределени в операционната система MS-DOS. Прониквайки в тялото на програмните файлове COM и EXE, вируси ги променят по такъв начин, че когато стартирате контрол е прехвърлен към програмата не е заразен, и вируса. Вирусът може да запише своя код до края, в началото или в средата на (фиг. 1) на файла. Вирусът също така да разделят своя код на блокове, те се поставят на различни места на заразеното програма.

Фиг. 1. MOUSE.COM файл вирус

След получаване на контрол, вирусът може да зарази други програми, които проникват в паметта на компютъра и да извършват други злонамерени функции. След това, трансферите контрол вирус със заразеното програма, както и че се изпълняват по обичайния начин. В резултат на потребителя, който използва програмата, и няма представа, че тя е "болен".

Имайте предвид, че вирусите на файловете могат да заразят не само програма COM и EXE, но файловете на програмата на други видове - наслагвания MS-DOS (OVL, OVI, ЗАМ и другите), SYS шофьорите, DLL библиотека динамична връзка, както и всички файлове с програмен код , Файлови вируси са предназначени не само за MS-DOS, но и за други операционни системи като Microsoft Windows, Linux, IBM OS / 2. Въпреки това, по-голямата част от вируси от този тип се намира в средата OS е MS-DOS и Microsoft Windows.

Съвременни програми заемат значително количество и се прилагат, като правило, на CD-ROM. Програми за обмен на дискети са отдавна отминали. С инсталирането на компактдиска с лиценз програма, обикновено не са изложени на риск от заразяване на компютъра с вирус. Друго нещо - пиратски CD-та. Ето, за това, което не можем да гарантираме за (въпреки че ние знаем, примерите за разпространението на вируси и лицензирани CD-ROM).

В резултат на това днес, файлови вируси дадоха дланта на популярността на други видове вируси, които трябва повече да се каже.

Boot вируси получат контрол на етапа на инициализиране на компютъра, дори и преди зареждането на операционната система. За да се разбере как работят, което трябва да запомните последователността на инициализиране на компютър и зареждане на операционната система.

Веднага след изключването на компютъра започва процедурата по пощата (самодиагностиката), записано в BIOS. Одитът определя конфигурацията на компютъра и да се провери ефективността на нейните основни подсистеми. След това гредата рутинни проверява дали дискетата се добавя в устройство А. Ако се добавя диск, по-нататъшното операционната система зареждане от дискета. В противен случай, зареждане от твърдия диск.

Когато стартирате от процедура дискета POST чете от нея за зареждане запис (Boot Record, BR) в паметта. Този пост винаги се намира в първия сектор на дискета и е малка програма. Освен BR програма включва структура от данни, която определя формата на дискета и някои други характеристики. След процедура POST предава управлението BR. След получаване на управлението, BR протича директно за да се зареди операционната система.

Когато зареждане от процедурата за твърд диск POST чете на главния зареждащ запис (магистър Boot Record, MBR) и го пише в RAM на компютъра. Този запис съдържа оригиналната програма за сваляне и таблицата на дяловете, която описва всички дяловете на твърдия диск на. Тя се съхранява в първия сектор на твърдия диск.

Сега, как да се "работи" вирус.

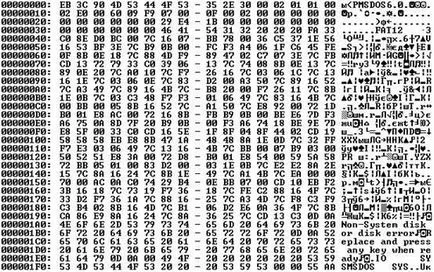

Докато заразяване на дискети или твърдия диск на компютъра обувка вирус замества MBR BR или първи зареждащ MBR (фиг. 2). BR оригинални записи или MBR с влизането обикновено не изчезват (въпреки че това не винаги е). вирусни копия на тях в един от секторите на свободните диск.

Фиг. 2. запис обувка вирус

По този начин, вирусът получава контролира веднага след публикацията. След това обикновено работи на стандартната алгоритъм. Вирусът се възпроизвежда в края на паметта, като същевременно намали наличната си капацитет. След това я хваща някои BIOS функции, така че достъпът до тях предава управлението на вируса. В края на вирусна инфекция рутинни зарежда в паметта на компютъра на реалния сектор обувка и предава управлението на него. На следващо място, компютърни ботуши, както обикновено, но вирусът вече е в паметта и могат да следят за изпълнението на всички програми и драйвери.

Много често там се комбинират вируси, които съчетават свойствата на вирусите сектор на файлове и зареждане.

Като пример, широко разпространена в последния многостранен вирус OneHalf. Прониквайки в компютър с MS-DOS операционна система, вирусът заразява главния зареждащ запис. По време на натоварване компютърен вирус постепенно шифроване на секторите на твърдия диск, като се започне с най-новите сектори. Когато модулът жител на вируса е в паметта, той контролира всички достъп до криптирани сектори и ги декриптира, така че всички компютърен софтуер работи правилно. Ако OneHalf просто премахнете от паметта и зареждащ сектор, става невъзможно да се чете правилно информацията, съхранявана в криптирания диск сектори.

Когато вирусът криптира половината от твърдия диск, се показва на екрана надпис:

Dis е една половина. Натиснете произволен клавиш, за да продължите.

След това, вирусни чака, докато потребителят кликне върху произволен клавиш и продължава работата си

OneHalf вирус използва различни механизми за неговото укриване. Това е стелт вирус и използва разпространението на полиморфни алгоритми. Открива и премахва вируси OneHalf - доста трудна задача, не е на разположение на всички антивирусни програми.

Както е известно, в операционната система MS-DOS, Microsoft Windows и различни версии, има три вида файлове, които потребителите могат да го изпълните. Тази команда или партида файлове БАТ, както и изпълними COM и EXE. В същото време в същата директория в същото време може да бъде няколко изпълними файлове със същото име, но различно разширение на името на файла.

Когато потребителят стартира програмата и след това влиза името й в системата на промпт на операционната система, тя обикновено не се уточнява разширението на файла. Какъв файл ще бъде изпълнена, ако има няколко програми директория със същото име, но различно разширение на името на файла?

Оказва се, че в този случай ще се проведе COM файл. Ако текущата директория или директория, посочен в променливата от обкръжението, има само EXE файлове и ВАТ, тя ще бъде изпълнена EXE.

Когато сателитна вирус заразява EXE файл или ВАТ, той създава в същата директория на друг файл със същото име, но с разширение COM. Вирусът се пише на COM-файла. По този начин, когато стартирате програмата, първо да поставят под контрол вирус-сателит, който ще може да пуска програмата, но са под техен контрол.

Вируси в партида файлове

Има няколко вируси, които могат да инфектират партида BAT файлове. За да направят това, те използват много сложен начин. Ние ще го разгледа по примера на BAT.Batman на вирус. При инфекция, файла партида в началото добавя в текста на следния вид:

В процеса на разпространение на вируса след записването на данните в досиетата. Ако на първия ред, пишете на файла, съдържа команда @echo, а след това на вирусни находки, които записват команден файл и да го заразява.

Криптирани и полиморфни вируси

За да се усложнят откриване, някои вируси криптират им код. Всеки път, когато вирусът заразява нова програма, той криптира със собствен код, като използвате новия ключ. В резултат на две копия на вируса могат да се различават значително един от друг дори да бъде с различна дължина. Encryption код на вируса значително усложнява процеса на разследване. Конвенционалните програми няма да се разединят този вирус.

Естествено, вирусът може да работи само ако изпълнимия код е дешифриран. Когато инфектираната програма се управлява (или започне да се зарежда от заразено MBR BR) и вирусът получава контрол, той трябва да дешифрира кода си.

С цел да се направи трудно за откриване на вируса, криптиране не се отнася само до различни ключове, но различни процедури за криптиране. Две копия от тези вируси нямат никакво съвпадение код последователност. Такива вируси, които могат да променят своя код напълно се наричат полиморфни вируси.

Стелт вирусите се опитват да скрият своето присъствие в компютъра. Те имат резидентен модул, пребиваващ в паметта на компютъра. Този модул е инсталиран в момента на стартиране на заразена програма или багажника от диск заразен с вирус обувка.

Резидентни вируси модул прихваща разговорите до диск подсистема на компютъра. Ако операционната система или друг софтуер за четене на файлове заразени програма, вирусът вмъква истински, не са били заразени, файл на програмата. За да направите това, жител вирус модул може временно премахване на вируса от заразените файлове. След края на файла, че е заразен отново.

Stealth вируси действат по същия начин. Когато една програма чете данни от сектора за начално зареждане, вместо заразеното сектор заместена сектора на недвижимите обувка.

Самозалепваща стелт вирус се задейства само ако паметта на компютъра е памет жител вирус модул. Ако компютърът ви е зареден с "чист", а не на система диск заразен, вирусът няма шанс да получи контрол и следователно стелт механизъм не работи.

Досега говорихме за намерени в изпълними програмни файлове и секторите за начално стартиране вирусите. Широкото пакет Microsoft Office офис пакет предизвика лавина появата на нов тип вирус, който не се разпространява с програми и файлове на документи.

На пръв поглед може да изглежда невъзможно - в действителност, място, където да се скрие вируси в текстови документи с помощта на Microsoft Word или в Microsoft Excel клетки в електронна таблица?

Но в действителност, файлове на Microsoft Office документи могат да съдържат малки програми, за да се справят с тези документи, съставени на езика на Visual Basic за програмиране приложения. Това се отнася не само за Word и Excel документи, но също така и с базата данни за достъп, и да подаде Power Point презентации. Такива програми са създадени с помощта на макроси, така че вирусите, живеещи в Office документи, наречени makrokomandnymi.

Как да кандидатствате makrokomandnye вируси?

Заедно с файлове с документи. На потребителите да споделят файлове в цяла флопи дискове, мрежови папки, файлови сървъри в корпоративна интранет, чрез електронна поща и други канали. За да се зарази компютърен вирус makrokomandnym един, просто отваряне на файл документ в подходящото приложение на офис - и сте готови!

Сега makrokomandnye вируси са много разпространени, което значително допринася за популярността на Microsoft Office. Те може да донесе вреда на не по-малко, а в някои случаи дори повече от "нормалните" вирусите заразяват изпълними файлове и секторите за начално стартиране на дискове и дискети. Най-голямата опасност makrokomandnyh вирусите, по наше мнение, е, че те могат да променят заразените документи незабелязани за дълго време.